作者:尚权律所 时间:2023-06-27

前言

当前,我国数据安全风险与隐患不断增长,如2022年国家互联网信息办公室查证,滴滴公司违法处理个人信息647.09亿条,其中包括人脸识别信息、精准位置信息、身份证号等多类敏感个人信息,给国家关键信息基础设施安全和数据安全带来严重威胁。数据安全关乎个人数据权益、企业经营合规、国家社会安全。本文通过实证研究,分析数据犯罪中常见罪名的主要犯罪行为方式、入罪标准以及数据犯罪的主要特点,以期为数据安全保护、企业数据合规探寻可行之道。

01研究样本与对象设定

1、检索工具平台:小包公法律实证分析平台

2、检索关键词:

”案件类型:刑事案件”

”审理程序:一审 (含下级)”

”案由:(侵犯公民个人信息罪|非法获取计算机信息系统数据、非法控制计算机信息系统罪)”

”文书性质:判决书”

”文书类型:裁判文书”

数据来源:中国裁判文书网公布的裁判文书

样本:共筛选案例数为 2003年3月14日 至 2023-03-14 的案件为9178个,小包公法律实证分析平台导入课题案例数为9178个。

02数据纠纷案件总体情况

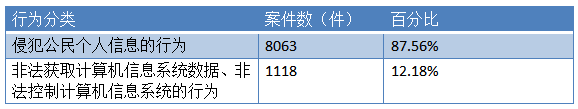

(一)涉嫌两类犯罪行为

数据纠纷案件在刑事领域主要涉及两类类犯罪行为,即侵犯公民个人信息的行为和非法获取计算机信息系统数据、非法控制计算机信息系统的行为。其中,侵犯公民个人信息行为的案件数最多,共8063件,占比87.56%;非法获取计算机信息系统数据、非法控制计算机信息系统的行为案件数为1118件,占比12.18%。

(二)单位犯罪占少数

侵犯公民个人信息罪,非法获取计算机信息系统数据、非法控制计算机信息系统罪都可成立单位犯罪。实践中,以单位为被告的案件仅有142件,占比1.55%。

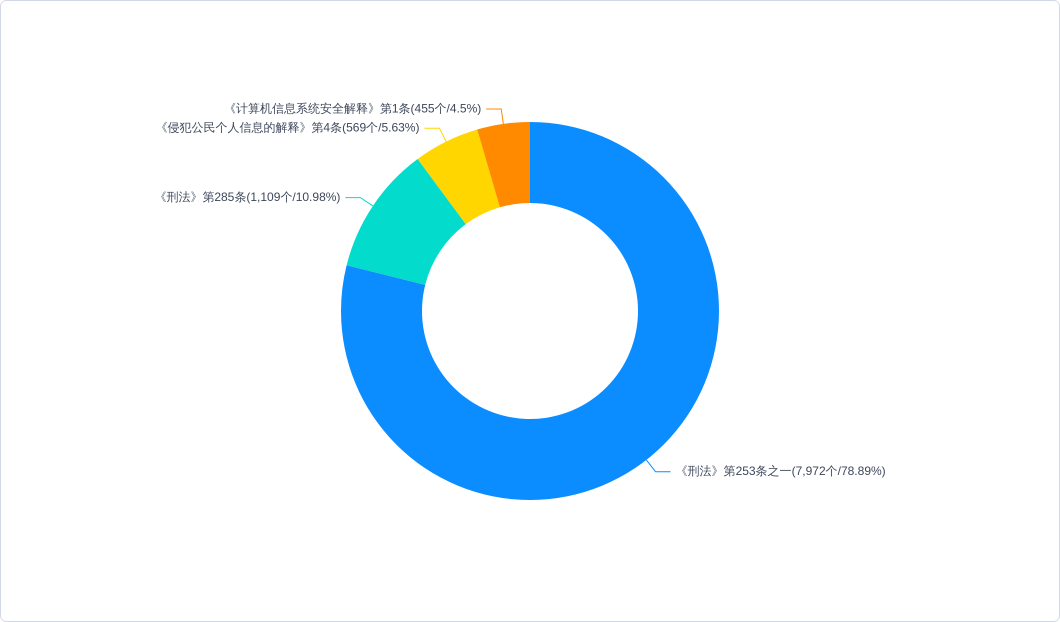

(三)适用法律

两类犯罪行为适用的法律如上图所示。其中,侵犯公民个人信息的行为涉嫌侵犯公民个人信息罪,处罚依据为《刑法》第二百五十三条之一(含《最高人民法院、最高人民检察院关于办理侵犯公民个人信息刑事案件适用法律若干问题的解释》第四条(即上图的《侵犯公民个人信息的解释》第4条));非法获取计算机信息系统数据、非法控制计算机信息系统的行为涉嫌非法获取计算机信息系统数据、非法控制计算机信息系统罪,处罚依据为《刑法》第二百八十五条(含《《最高人民法院、最高人民检察院关于办理危害计算机信息系统安全刑事案件应用法律若干问题的解释》第一条(即上图的《计算机信息系统安全解释》第1条))。

03侵犯公民个人信息罪司法现状

(一)个人信息的内容

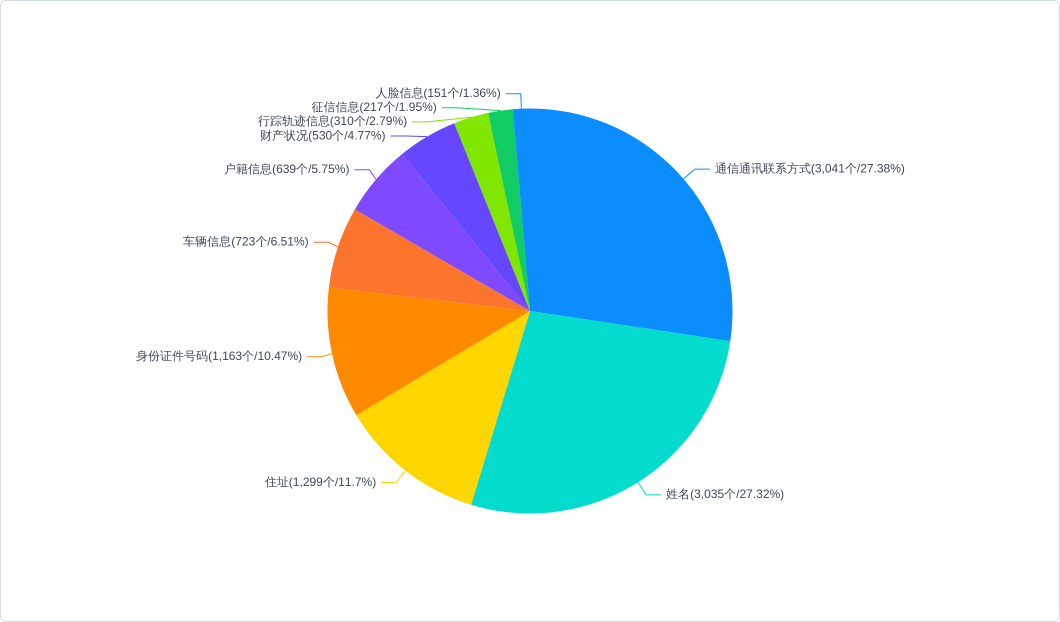

《侵犯公民个人信息的解释》第一条规定,公民个人信息是指以电子或者其他方式记录的能够单独或者与其他信息结合识别特定自然人身份或者反映特定自然人活动情况的各种信息,包括姓名、身份证件号码、通信通讯联系方式、住址、账号密码、财产状况、行踪轨迹等。

如上图所示,常见的三类受侵害的个人信息为通信通讯联系方式、姓名和住址,占比分别为27.38%、27.32%和11.7%。除了《侵犯公民个人信息的解释》中列举的七类个人信息之外,车辆信息、户籍信息、征信信息也是侵犯公民个人信息案件中最常见的信息类型。

此外,根据《个人信息保护法》的规定,敏感个人信息包括生物识别、宗教信仰、特定身份、医疗健康、金融账户、行踪轨迹等信息,以及不满十四周岁未成年人的个人信息。实践中,生物识别信息主要体现为人脸信息,人脸信息和行踪轨迹信息是受侵害频率较高的两类敏感个人信息,案件数分别为151件和310件。

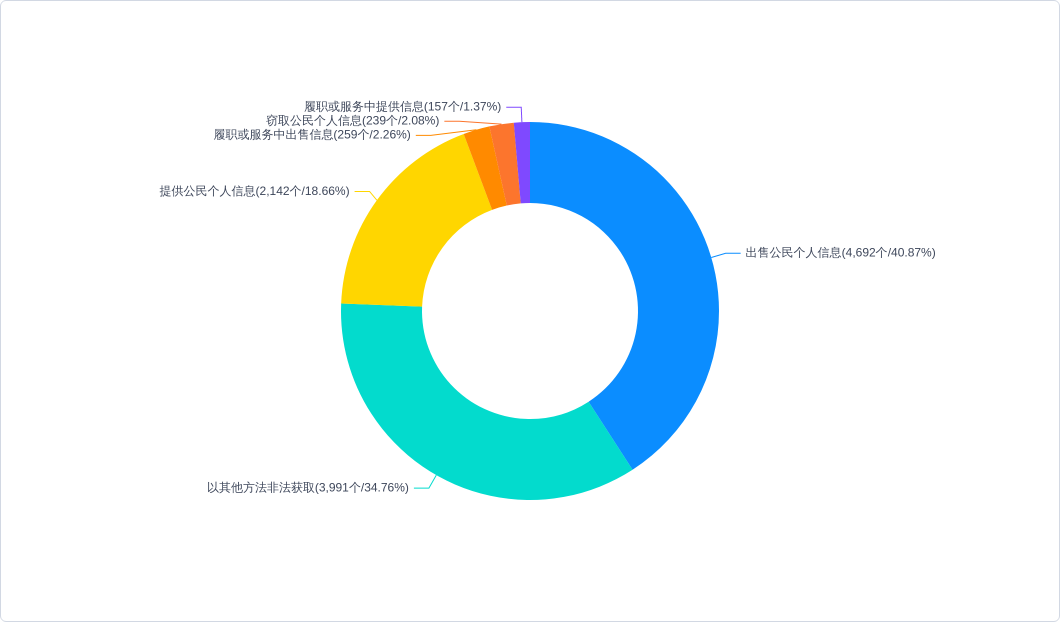

(二)具体行为类型

如上图所示,侵犯公民个人信息的行为具体包括上图的六种行为类型,其案件数及占比分别为:出售公民个人信息(4692件,占比40.87%)、以其他方法非法获取(3991件,占比34.76%)、提供公民个人信息(2142件,占比18.66%)、履职或服务中出售信息(259件,占比2.26%)、窃取公民个人信息(239件,占比2.08%)、履职或服务中提供信息(157件,占比1.37%)。

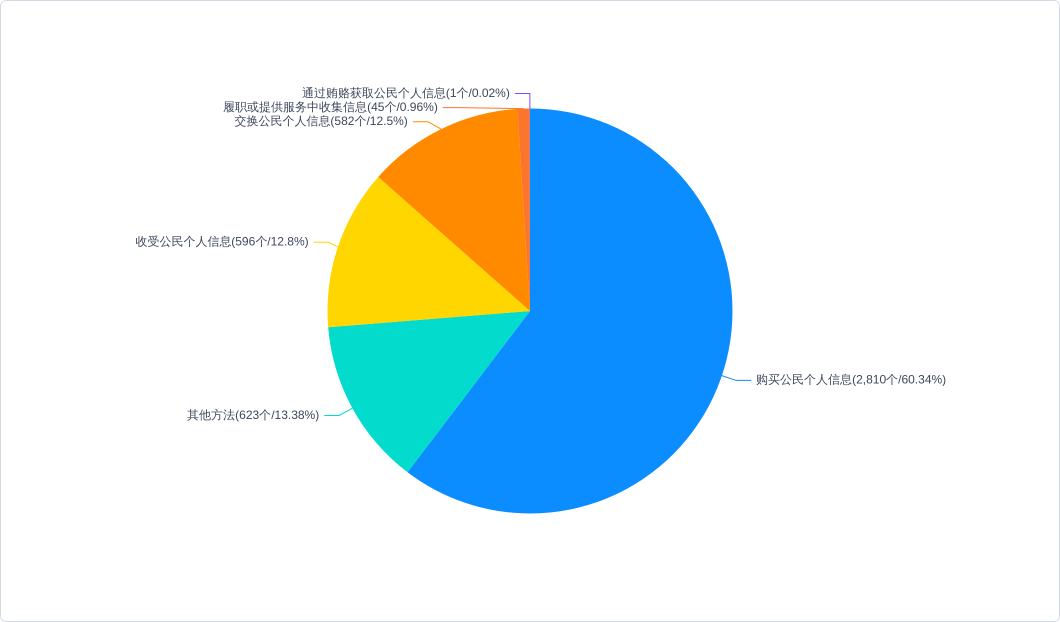

侵犯公民个人信息行为中的“以其他方法非法获取”又具体表现为以下几种行为:

如上图所示,“以其他方法非法获取”的行为又可具体分为上图六种行为类型,其案件数及占比分别为:购买公民个人信息(2810件,占比60.34%)、其他方法(623件,占比13.38%)、收受公民个人信息(596件,占比12.8%)、交换公民个人信息(582件,占比12.5%)、履职或提供服务中收集信息(45件,占比0.96%)、通过贿赂获取公民个人信息(1件,占比0.02%)。

“其他方法”如在(2022)浙1124刑初25号案件中,被告人通过在他人汽车上安装GPS定位器的方法,非法获取他人行踪轨迹信息;又如在(2020)粤0305刑初1104号案件中,被告人陈某洁通过先登录某科技(深圳)有限公司FBI系统导出全员信息(含姓名、组织架构、职级等),后使用面试安排系统查询搜索电话号码的方式,非法获取了大量包含姓名、手机号码等内容的公民个人信息。

(三)入罪标准之“情节严重”

《侵犯公民个人信息的解释》第五条规定了本罪“情节严重”的具体情形,通过对信息是否被用于犯罪、获取信息的数量、违法所得数额以及违法前科四个标准的考量,把达到严重侵害公民个人信息的行为纳入刑法保护范围内。

该条款对公民个人信息采取分级保护的模式,即依据个人信息保护的紧迫性和重要性程度设置了不同的入罪门槛。如对于普通的公民个人信息,需要满足非法获取、出售或者提供五千条才达到入罪标准,但对于非法获取、出售或者提供住宿信息、通信记录、健康生理信息、交易信息等其他可能影响人身、财产安全的公民个人信息,只需要达到五百条就可以满足入罪要求。

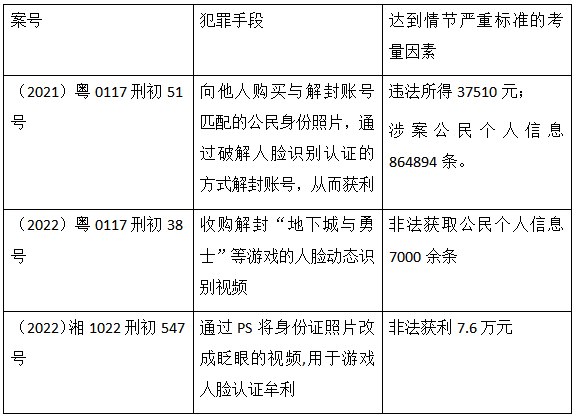

不过,该条款似存不足之处,即与《个人信息保护法》对生物识别信息保护的衔接不足。生物识别信息是指指纹、人脸、虹膜、掌纹等体现个体生理特征、能够通过生物传感器采集、用于身份鉴别的个体特有信息。在《个人信息保护法》中,生物识别信息同行踪轨迹信息一样属于“一旦泄露或者非法使用,容易导致自然人的人格尊严受到侵害或者人身、财产安全受到危害”的敏感个人信息。但在《侵犯公民个人信息的解释》第五条中,仅对行踪轨迹信息进行了分级保护,而没有对生物识别信息与普通公民个人信息设置相区别的入罪门槛。实践中对于生物识别信息的入罪标准也并不统一,如下表所示。

04非法获取计算机信息系统数据、非法控制计算机信息系统罪司法现状

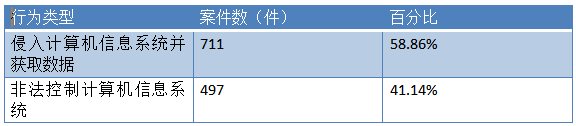

(一)具体行为类型

如上表所示,非法获取计算机信息系统数据、非法控制计算机信息系统的行为具体包括上表的两种行为类型,其案件数及占比分别为:侵入计算机信息系统并获取数据(711件,占比58.86%);非法控制计算机信息系统(497件,占比41.14%)。

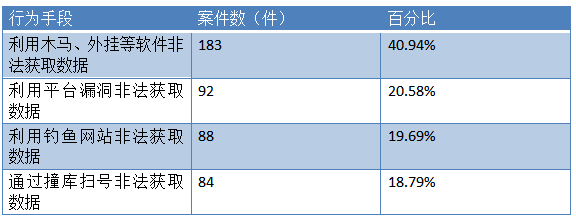

(二)“侵入计算机信息系统并获取数据”的行为手段

“侵入计算机信息系统并获取数据”行为的具体手段如上表所示。利用木马、外挂等软件非法获取数据的案件数最多,其案件数及占比分别为:利用木马、外挂等软件非法获取数据(183件,占比40.94%)、利用平台漏洞非法获取数据(92件,占比20.58%)、利用钓鱼网站非法获取数据(88件,占比19.69%)、通过撞库扫号非法获取数据(84件,占比18.79%)。

“撞库扫号”是指犯罪分子利用很多人在登录不同网站的时候都喜欢用同一个用户名和密码的习惯,从非法获取的若干套账号入手,通过扫号器等工具去其它网站接口批量提交账号密码组合,如能登录,则“撞库”成功。如(2017)苏0312刑初647号案件,被告人程某祥将购买的QQ邮箱和密码利用“财神”软件通过“扫号”、“撞库”的方式获取大量密码正确的苹果ID账号,后将部分无余额的苹果ID账号出售给许某,共计2万余条苹果ID账号,违法所得人民币6000余元人民币。

(三)“侵入计算机信息系统并获取数据”的数据内容

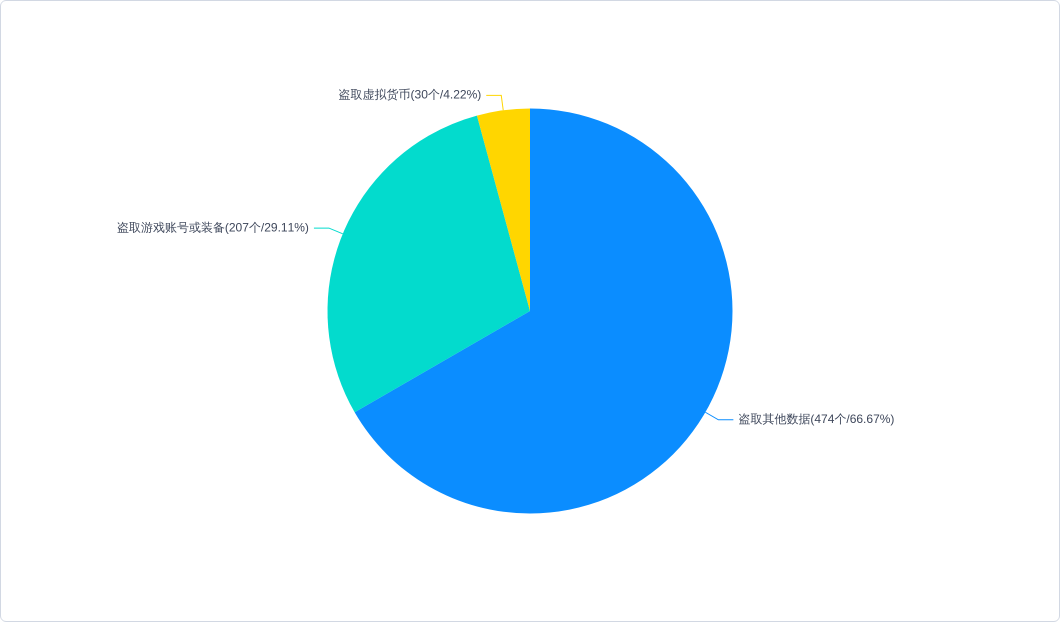

如上图所示,通过“侵入计算机信息系统并获取数据”的行为所获取的数据内容主要包括三种类型,其案件数及占比分别为:盗取其他数据(474件,占比66.67%)、盗取游戏账号或装备(207件,占比29.11%)、盗取虚拟货币(30件,占比4.22%)。

(三)入罪标准之“情节严重”

非法获取计算机信息系统数据罪和非法控制计算机信息系统罪的入罪标准亦要求达到情节严重的程度。根据《计算机信息系统安全解释》规定,本罪入罪标准主要参考非法获取的身份认证信息数量、非法控制的计算机系统数量和非法获利金额三类维度。“身份认证信息”,是指用于确认用户在计算机信息系统上操作权限的数据,包括账号、口令、密码、数字证书等。如上述(2017)苏0312刑初647号案件,法院认为,非法获取网络金融服务以外的身份认证信息数额达2500组以上的属于情节特别严重,被告人程某非法获取二万余条网络金融服务以外的身份认证信息,应认定为情节特别严重。

05数据犯罪刑事案件的特点

数据法益具有权利束特点,具有个人和社会双重属性;数据犯罪社会危害性大,刑事治理具有正当性。从上述分析来看,数据犯罪具有如下特点。

(一)行为手段以非法买卖、获取数据为主

数据犯罪行为手段主要为非法买卖数据和非法获取数据。如侵犯公民个人信息的主要行为方式就是出售公民个人信息和以其他方法非法获取公民个人信息,非法获取的渠道来源也包括从他人处购买公民个人信息,由此形成非法出售、非法购买、获取再非法使用的完整犯罪链条。非法获取计算机信息系统数据的主要行为方式是侵入他人计算机信息系统非法获取他人的数据并出售,非法控制他人计算机信息系统亦是为了获取数据以出售获利。

(二)数据类型多样化

数据犯罪行为所涉及的数据从内容上看具有多样性,既包括公民的个人信息,也包括网络虚拟财产、数据财产权益等内容。如非法获取计算机信息系统数据行为中,非法获取的数据内容就包括虚拟货币、各类网络游戏账号、网络平台账号、和公司内部客户信息。甚至还包括非法侵入他人汽车GPS定位系统中获取的他人位置和行程数据、非法侵入他人摄像头IP地址后获取的他人家中摄像头拍摄的视频信息等。数据类型之多样、覆盖面之广,更彰显了数据安全保障的难度。

(三)“积量构罪”型入罪标准

数据刑事纠纷案件呈现“积量构罪”的入罪特征,即多个危害程度较低的行为进行倍增累积,达到严重或较高的危害程度时才构成犯罪。数据刑事犯罪中,单次的低危害行为都不足以达到侵害法益的程度,如只非法出售了一条或几条公民个人信息,尚不至于动用刑罚处罚,只有当非法出售公民信息累积达到一定的数量,才会具有应受刑罚处罚性。三类数据犯罪行为的入罪标准都包含对本行为所侵犯数据数量的考虑,证明了本罪入罪标准采取“积量构罪”的特点。

06数据安全保护之策

(一)以个人数据安全保护为重点

侵犯公民个人信息的犯罪行为在数据犯罪中占比超八成,说明当前个人信息数据是数据风险防范的重中之重。个人数据兼具人身和财产属性,一经泄露不仅危及个人人身财产安全,甚至危及国家数据利益。特别是展现个体生理特征的生物识别信息,如随着深度伪造技术日益发展,各类AI换脸软件在互联网上大行其道,给人们带来生活乐趣的同时,缺少监管的AI换脸也带来了数据风险,利用AI换脸实施诈骗、帮信、侮辱诽谤等犯罪的案件层出不穷。如何实现对生物识别信息的特殊监管、其入罪标准如何统一仍待司法部门的解释。

(二)数据刑事合规亟需得到重视

数据刑事合规是指企业经营中,确保数据处于有效保护和合法利用的状态,以及具备保障持续安全状态的能力,从而避免刑事风险。

企业应当遵照我国《数据安全法》,针对数据安全风险点,拟定数据合规计划。在收集数据时,企业应当遵循“告知同意”原则,对数据被采集人尽提示说明义务。在处理数据时,按照数据的敏感程度进行等级分类,对于与个人身份链接较为密切的敏感个人信息,设立严格访问权限,避免数据泄露。在日常管理中,制定企业数据规范,加强员工培训,提高企业内部员工和高管的法律意识,建立数据安全风险识别的预警机制,形成合规的标准模式。

结语

我国数字经济已占GDP40%;习近平总书记指出,“数据是新的生产要素,是基础性资源和战略性资源,也是重要生产力”。在党和国家“数字法治”战略之下,数据犯罪的治理将是我国理论与实践面对的重要课题。提炼我国处理数据犯罪的司法智慧,将是构建数据治理中国方案的重要支撑。

来源:小包公

作者:小包公